Aufmacherbild: (C) Yuri Samoilov via Flickr, CCBY

Im „Security Valley“ werden sie bekämpft: Trojaner in Apps, Sicherheitslücken in Java oder Cyberspionage in Industrieanlagen. Doch dieses „Security Valley“ liegt nicht in Kalifornien, sondern mitten in Deutschland. Es sind die Wissenschaftler an der Technischen Universität Darmstadt, die – zum Teil gemeinsam mit Partnern aus der Forschung oder Industrie – digitale Bösewichte oder Schwachstellen aufdecken und hochkomplexe Abwehrmechanismen entwickeln. Längst gilt Darmstadt als europaweit bedeutendster Standort für Forschung im Bereich IT-Sicherheit.

Da staunten die Experten nicht schlecht – und die überrumpelten Anwender erst recht: Wer sich über eine spezielle Android-App eine Raubkopie des Films „The Interview“ herunterladen wollte, fing sich eine Schadsoftware fürs Smartphone ein, die fortan versuchte, Login-Daten für Onlinebanking-Konten abzugreifen. Den Banking-Trojaner entdeckten Ende 2014 die Forscher eines IT-Sicherheitszentrums, das an die TU Darmstadt angegliedert ist.

Entdeckt wurde der Trojaner mit Hilfe des Tools „Harvester“, das die TU zusammen mit dem Fraunhofer-Institut für Sichere Informationstechnologie (Fraunhofer SIT) entwickelt hat. Software-Analysten können damit gefährliche „Schläfer“-Schadsoftware aufspüren, selbst wenn die Programmierer versucht haben, den Schadcode zu verschleiern. Der fragliche Code „schläft“ insofern, als dass er sich erst nach einer gewissen Inkubationszeit oder bestimmten Aktionen auf dem Smartphone bemerkbar macht. Unerwünschte Werbebanner sind da nur ein „netteres“ Symptom.

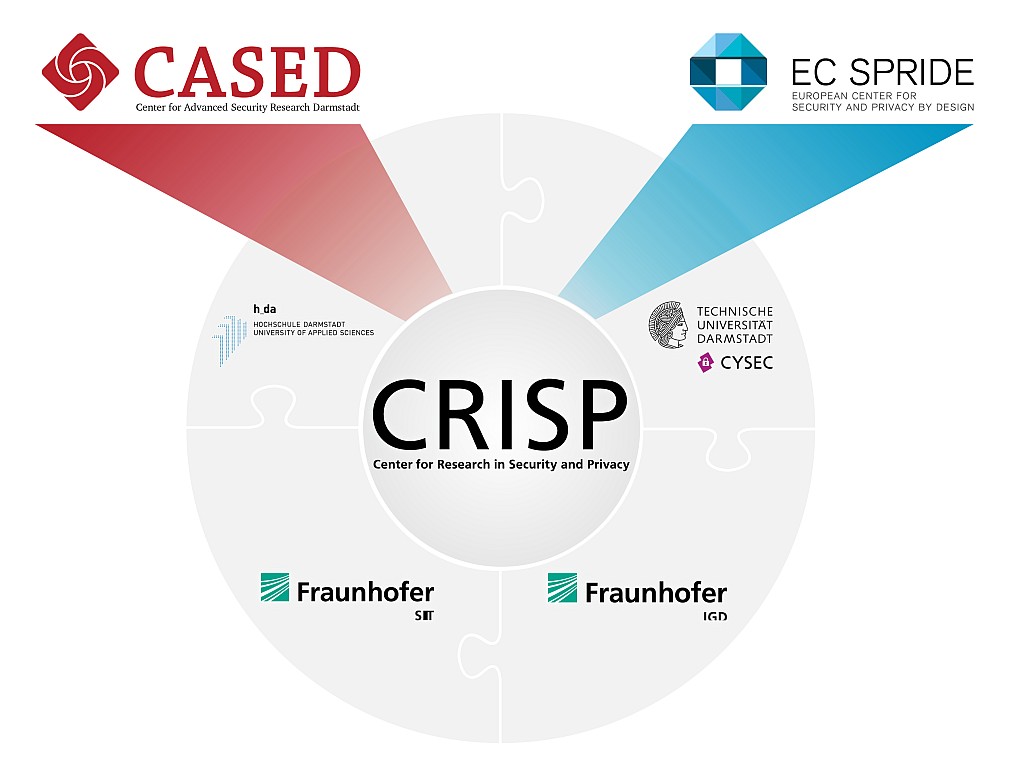

Diesen Code-„Mähdrescher“ (deutsche Übersetzung seines englischen Namens „Harvester“) gibt es in der Basisvariante für wissenschaftliche Zwecke als Open-Source-Tool. Zur kommerziellen Nutzung stellen es die Darmstädter Forscher Unternehmen gegen eine Lizenzgebühr zur Verfügung. Der „Harvester“ ist eines der wohl populärsten Beispiele für die Arbeit des „European Center for Security and Privacy by Design“ (EC-SPRIDE), das bisher vom Bund finanziert wurde. Parallel dazu förderte das Land Hessen das „Center for Advanced Security Research Darmstadt“ (CASED).

2015 wurden beide Zentren miteinander verschmolzen. Das so gebildete „Center for Research in Security and Privacy“ (CRISP) ist das größte europäische Kompetenzzentrum für IT-Sicherheitsforschung in Europa. Das Land Hessen wird CRISP in den Jahren 2016, 2017 und 2018 jeweils zwei Millionen Euro bereitstellen. Das Bundesforschungsministerium steuert bis Ende 2016 gut vier Millionen Euro bei – für die Jahre 2017 bis 2019 sind jeweils 4,2 Millionen Euro zugesagt.

Unter dem Dach des CRISP forschen rund 400 Wissenschaftler zu den Themen IT-Sicherheit und Schutz der Privatsphäre. Ihr Fokus liegt dabei auf sicheren Internet-Infrastrukturen und Web-Anwendungen – wie eben bei ihrem erfolgreichen „Harvester“.

„Think big“ könnte die Devise des CRISP lauten: Erforscht werden soll vor allem die Sicherheit großer IT-Systeme. Dort ergeben sich Schwachstellen oder Einfallstore oft erst durch das Zusammenwirken verschiedener Subsysteme. Um solche Bedrohungen zu vermeiden, muss das System als Ganzes betrachtet werden. Bislang konzentrierte sich die Betrachtung jedoch oft nur auf isolierte Elemente, etwa die Sicherheit einzelner Verschlüsselungsverfahren, Programmmodule oder Internetprotokolle. Auch wenn diese für sich gesehen alle „sicher“ sein können, könnten sich im Zusammenspiel Sicherheitslücken öffnen. Als Beispiel für die Erforschung des dynamischen Zusammenwirkens vieler Subsysteme nennt CRISP die IT eines Großunternehmens mit Tausenden von Rechnern, Nutzern und Anwendungen oder erinnert an die Komplexität durch Millionen Zeilen Code bei „Software as a Service“. Genau auf solche komplexen Systeme konzentriert sich die Forschungsarbeit des Kompetenzzentrums.

„Wir wollen das Internet und die praktischen digitalen Dienste zu Hause, bei der Arbeit und unterwegs sicher nutzen können, ohne dabei ungewünscht persönliche Daten preiszugeben. Dafür brauchen wir Schutzmöglichkeiten, die zuverlässig und einfach zu bedienen sind.“ (Bundesministerin Johanna Wanka)

„Think big“ gilt aber auch für den Ansatz der interdisziplinären Forschung: Die TU Darmstadt bezieht 33 Fachgebiete aus sieben Fachbereichen ein – von Informatik, Physik, Elektrotechnik und Informationstechnik über Gesellschafts- und Geschichtswissenschaften bis hin zu Biologie, Humanwissenschaften, Rechts- und Wirtschaftswissenschaften. Sie alle wirken in unterschiedlichen Konstellationen an Forschungsprojekten auf dem Bereich Cybersecurity (oder im Uni-internen Slang „CYSEC“)

Diese thematische Vielfalt ist in Europa einzigartig und macht Darmstadt auch zu einem beliebten Studienort. So bieten die Darmstädter Hochschulen einen Master-Studiengang IT-Security (an der TU) und einen Studienschwerpunkt IT-Sicherheit (Hochschule). Berufstätige können sich im Hacker-Kurs der TU fortbilden.

Wer sich einen ersten Eindruck von der TU Darmstadt und ihren wissenschaftlichen Schwerpunkten verschaffen will, der sollte sich diesen siebenminütigen Beitrag von ARD-alpha anschauen:

In den Ingenieurwissenschaften, zu denen auch die Informatik gehört, belegt die TU Darmstadt laut dem Förderatlas 2015 der Deutschen Forschungsgemeinschaft (DFG) im Vergleich aller deutschen Universitäten den zweiten Rang. Beim Blick auf die Relation von eingeworbenen Geldern zur Zahl der Professuren ist es der ebenfalls sehr gute neunte Rang. Und betrachtet man die Höhe der bewilligten Mittel je Wissenschaftler, so schneidet die TU Darmstadt sogar als beste Institution führender Technischer Universitäten ab.

Oberste Priorität bei den Forschungsschwerpunkten haben die Cybersicherheit und der Privatheitsschutz, die in einzelne Projekte untergliedert sind:

– neue Verschlüsselungstechnologien und Sicherheitslösungen, die in der Hardware verankert sind und über das Leistungsniveau derzeit existierender Computer hinausgehen

– Sicherstellung der vollen Kontrolle von Bürgern über ihre Daten

– nahtlose Integration von Sensornetzen (Beobachtung von Personen, Objekten und der Umgebung) mit den dafür entwickelten Anwendungen

– Multimedia-Anwendungen in Echtzeit, vor allem im Bereich „Serious Games“ (Spieletechnologien und Spielkonzepte werden auf „ernsthafte“ Anwendungsgebiete wie Bildung und Gesundheit übertragen)

Wie man es schafft, ernsthafte Anliegen spielerisch umzusetzen, zeigt ein Video der TU. Hier geht es um Softwareanwendungen, die dabei helfen, bestimmte Lern- oder Trainingsziele zu erreichen:

– Verbesserung der Sicherheit vernetzter Systeme wie Internet der Dinge und Cloud Computing

– einfache und leicht verständliche Bedienung sicherer Kommunikationsmittel

– Abschottung von Industrieanlagen und öffentlicher Infrastruktur gegen Cyberangriffe und Cyberspionage (zum Beispiel Strom- und Wasserversorger, Verkehrsleitzentralen oder Krankenhäuser)

Übrigens: Was Harvester für Schadcode in Apps ist, ist „FlowTwist“ für Java-Anwendungen. Das Tool findet Sicherheitslücken im Programmcode von so genannten Laufzeitbibliotheken automatisch und hilft auch bei der Weiterentwicklung bestehender Java-Apps, um neue Sicherheitslücken zu verhindern. Für die Entwicklung von FlowTwist bekamen Informatiker der TU Darmstadt und des Fraunhofer SIT einen mit gut 73.000 Euro dotierten „Oracle Research Collaboration Award“. Java läuft weltweit auf Milliarden Geräten und wird häufig als Angriffspunkt genutzt.

„Nahezu jedes dritte Unternehmen in Deutschland wurde in den vergangenen zwei Jahren über das Internet angegriffen. Allein die Deutsche Telekom meldet bis zu eine Million Angriffe auf ihre Netze – pro Tag.“

Diese Information der Bundesregierung zeigt die gigantische Dimension der Bedrohungen, denen sich IT-Sicherheitsforschung heutzutage widmen muss. Die weltweiten Kosten durch Schäden aufgrund von IT-Angriffen werden auf fast 600 Milliarden Dollar geschätzt. Eine willkommene Nebenwirkung der Forschungen an der TU Darmstadt besteht darin, diese Zahl in Zukunft zu reduzieren.