Geheimnisvolles Darknet: Es ranken sich viele Geschichten um diesen den meisten Nutzern unbekannten Teil des Internets. Meist drehen sie sich um Drogen, Waffen oder Kinderpornografie. Doch wie alles in der Welt hat auch das Darknet zwei Seiten: eine gute und ein schlechte. In Teil 9 unsere Serie „Sicherheit im Internet“ versuchen wir, Licht auf diesen dunklen Teil des Internets zu werfen – und beleuchten dabei auch seine helle(re)n Seiten.

Hort der Hacker, Drogendealer und Pädophilen: Das Darknet gilt als leicht gruselige und vor allem auch gefährliche Schmuddelecke im Web, um die man am besten einen großen Bogen macht. Ist das wirklich so? Nun, der schlechte Ruf ist keineswegs unbegründet: Wie Focus laut GData errechnet hat, sind fast Zweidrittel der Inhalte im Darknet illegal. Im Umkehrschluss sind aber auch gut ein Drittel der Inhalte völlig legal. Und dieser Teil ist auch durchaus wichtig – für offenen Informationsfluss und in manchen Ländern auch für Diskussionen ohne staatliche Repressalien.

Internet: Nur ein Bruchteil für Google & Co. sichtbar

Wer sich selbst ein Bild über das Darknet machen möchte, muss sich bewusst auf den Weg machen. Wie der Name schon andeutet, ist das Darknet nämlich ein versteckter Teil des Internets. Es liegt, wie das sogenannte Deep Web, im „Dunklen“ und ist für Suchmaschinen wie Google oder Bing unsichtbar. Diese durchkämmen und katalogisieren nämlich nur das sogenannte „Clear Web“ – den Teil, den wir im Allgemeinen unter dem Internet verstehen. Doch das Internet ist viel größer. Mit etwa 90 Prozent fällt der weitaus größte Anteil auf das Deep Web. Es beherbergt vor allem Daten von Unternehmen, Bibliotheken oder auch Regierungen. Um Deep-Web-Inhalte abzurufen, braucht man lediglich die genaue URL beziehungsweise IP-Adresse und häufig auch einen Login. Der technische Zugriff funktioniert aber, wie auch im Clear Web, über jeden Browser.

Das Darknet ist aber deutlich anders strukturiert als Clear Web und Deep Web. Die Adressen bestehen hier aus einer ziemlich unverständlichen Buchstaben- und Zahlenkombination, und statt auf .de oder .com enden sie auf .onion. Aber: „Es liegt grundsätzlich auf derselben Infrastruktur wie das Clear Web und das Deep Web“, erklärt Josef Pichlmayr, Cybersecurity-Experte und CEO des Wiener Sicherheits-Unternehmens IKARUS Security Software.

Darknet: spezielle Software für Zugriff nötig

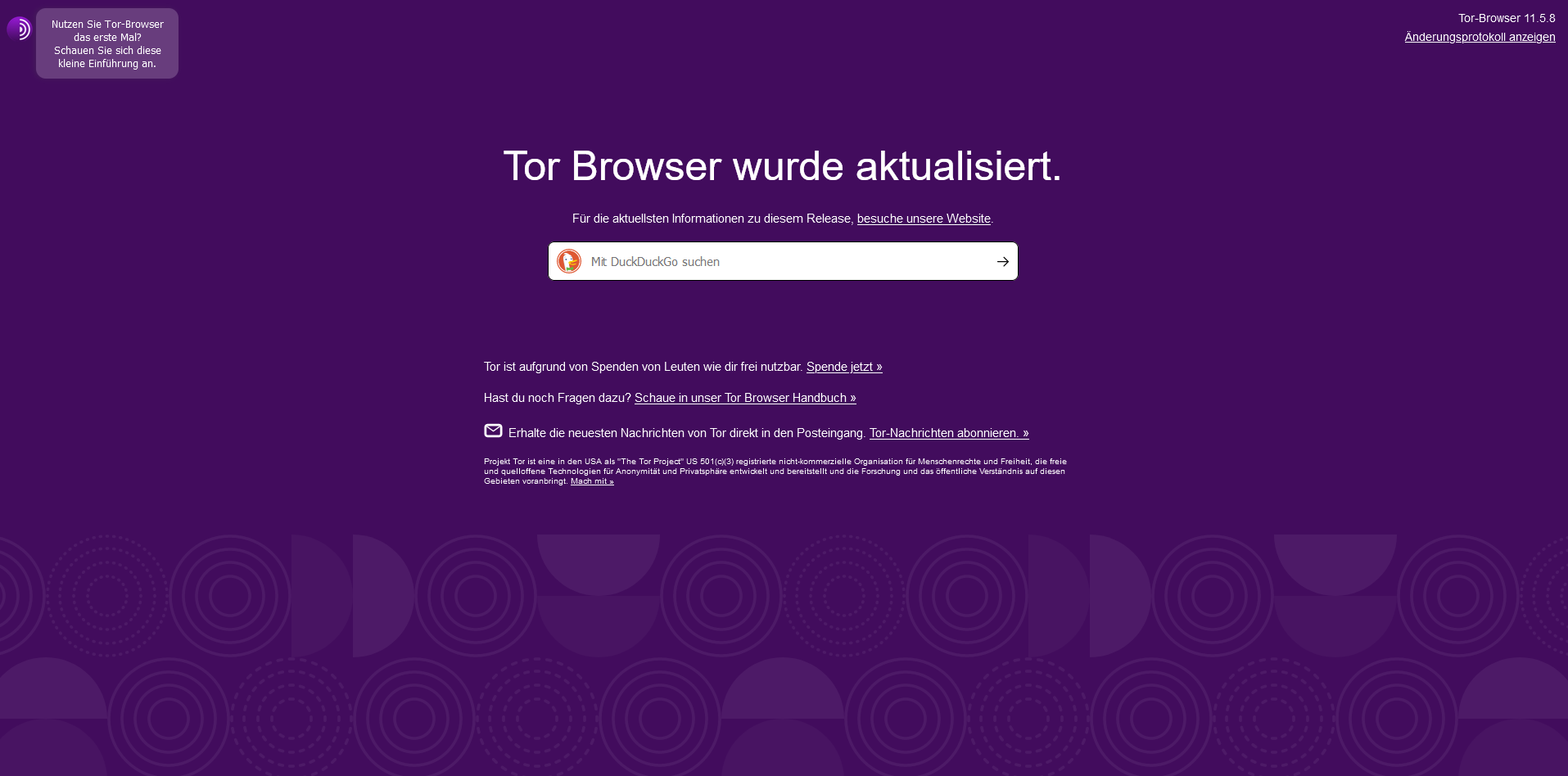

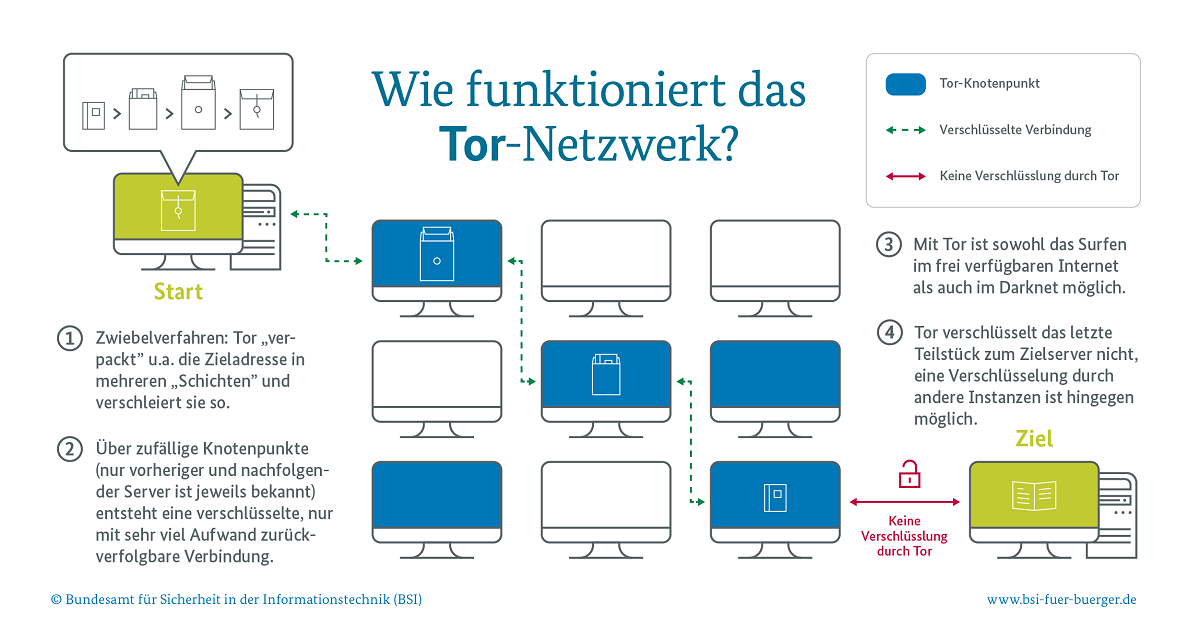

Zudem taugt ein normaler Browser nicht dazu, Darknet-Inhalte aufzurufen. Um seine Inhalte anzusurfen, braucht man eine spezielle Software. In der Regel ist dies der Tor-Browser. Tor ist das Akronym von „The Onion Router“, auf Deutsch „ Zwiebelrouter“. Er wurde entwickelt, um die Anonymität der Benutzer zu wahren. Dazu nutzt er das namensgebende Zwiebelprinzip.

Der Tor-Browser verwendet für den Aufruf von Internetseiten das Tor-Netzwerk. Es besteht aus einem Einstiegspunkt und einer ganzen Reihe von Knotenpunkten (Nodes). Am Ende liegt der Exit-Node, über den dann die eigentliche Webseite angesprochen wird.

Der Trick dabei: Jeder Knotenpunkt kennt nur jeweils den vorherigen sowie den folgenden Server. Und die Daten werden natürlich verschlüsselt, und zwar bei jeder Weiterleitung neu. Diese erhalten so also eine mehrschichtige Verschlüsselung. Am Exit-Node wird die Anfrage entschlüsselt und an den Zielserver weitergeleitet. Dessen Antwort erfolgt auf dem selben Weg zurück.

Zwiebel-Routung erschwert Rückverfolgung

Das „Zwiebel-Routing“ bewirkt, dass nur der letzte Knoten auf der Route die Anfrage im Klartext erhält, diese aber keinem Nutzer zuordnen kann. Auch innerhalb der Knotenroute soll die Rückverfolgung des Nutzers so ausgeschlossen werden. Doch weil das Tor-Netzwerk in den letzten Jahren vor allem von Regierungsbehörden schon mehrmals gehackt wurde, ist mittlerweile zusätzlich auch ein VPN (Virtual Private Network) Pflicht. Es wird zwischen den anfragenden Computer und das Tor-Netzwerk geschaltet und hält so die IP-Adresse des Nutzers auch vor dem Tor-Netzwerk geheim. Das erschwert die Rückverfolgung weiter. Tor kann übrigens auch für das Clear Web genutzt werden und hilft auch dort anonym zu bleiben.

Politisch Verfolgte brauchen das Darknet

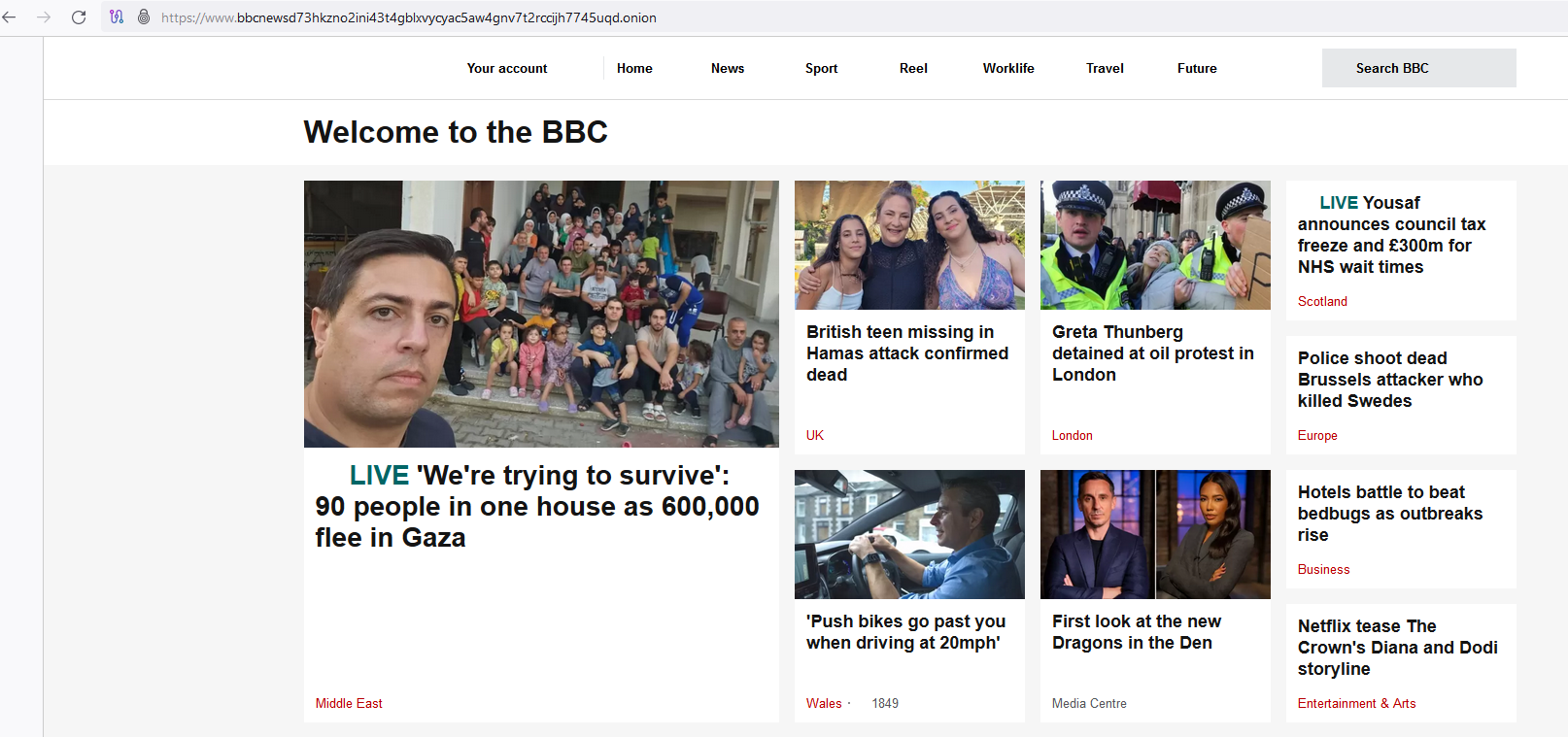

Dieses hohe Maß an Anonymität zieht vor allem zwei Gruppen von Nutzern an. Die eine beinhaltet Menschen, die den Schutz des Darknets für eine sichere Kommunikation benötigen. Das sind etwa Journalisten, die in autoritären Ländern arbeiten, politisch Unterdrückte, Dissidenten oder auch Oppositionelle. Das Darknet hilft ihnen auf Informationen zuzugreifen, die ihnen ansonsten nicht zur Verfügung ständen oder deren Abruf sie in Gefahr bringen würde. So hat beispielsweise auch die BBC, die bisweilen von Regierungen als unliebsame Informationsquelle geblockt wird, eine eigene Seite im Darknet, die über internationale Politik berichtet. Auch die New York Times und die Deutsche Welle sind im Darknet mit eigenen Seiten vertreten. Während des arabischen Frühlings konnten in den betreffenden Ländern tätige Aktivisten über das Tor-Netzwerk auf Social Media zugreifen und so die Revolution begleiten und koordinieren. Auch Edward Snowden, einer der wohl bekanntesten Whistle Blower, nutzte das Darknet, um seine brisanten Informationen öffentlich zu machen.

Anonyme Übertragung liegt in den Genen des Darknets

Speziell für Whistleblower hält das Darknet SecureDrop bereit. Mit Hilfe dieses anonymen Postfachs können Informationen geheim und verschlüsselt Zeitungen wie The New York Times, The Washington Post oder die mit dem Pulitzer-Preis ausgezeichnete Seite ProPublica zugespielt werden.

Das steht ganz in der Tradition der Gründerväter des Tor-Netzwerks. Der Vorgänger von Tor wurde nämlich Mitte der 1990er Jahre im U.S. Naval Research Laboratory entwickelt, um Agenten der amerikanischen „Three-Letter Agencies“, also beispielsweise FBI oder CIA, die sichere Kommunikation über das aufkommende Internet zu ermöglichen – egal in welchem Winkel der Welt sie sich gerade aufhalten. 1997 wurde Tor der Defense Advanced Research Project Agency (DARPA) unterstellt, die das Projekt an Bürgerrechtsgruppen weitergab. Also jene Nutzergruppe, die auch heute noch häufig auf die Anonymität des Darknets angewiesen ist.

Selbstverständlich gibt es im Dark Web auch Tools zur anonymen Kommunikation, wie etwa die auch im Clear Web erhältlichen Mailservices ProtonMail oder CTemplar.

Kriminelle machen das Darknet zum Marktplatz für Illegales

Die zweite Gruppe, die die Anonymität schätzt, sind naturgemäß die Kriminellen. Sie nutzen das Darknet vor allem als Marktplatz für all das, was im Clear Web verboten ist: Waffen, Drogen, Hackerdienste und ja, leider auch für Kinderpornographie, die oft unter dem Kürzel CP (für Child Porn) geführt wird. Das Gerücht geht um, das selbst Auftragskiller im Darknet ihre Dienste anbieten sollen. Doch das ist wohl ein Fake, geeignet nur um dem vermeintlichen Auftraggeber das Geld aus der Tasche zu ziehen. Ein echter Auftragsmord, der über das Darknet „bestellt“ worden wäre, ist jedenfalls bisher nicht bekannt geworden.

Bezahlt wird im Darknet in aller Regel mit Crypto-Währungen wie Bitcoin, die anonym transferiert und genauso diskret in Dollar oder Euro getauscht werden können. Dabei haben die Cyberkriminellen ihre eigenen Sicherheitssysteme entwickelt. Neue Händler etwa werden nur mit einer Empfehlung zugelassen. Und auch für Kunden gibt es Zugangsbeschränkungen und bisweilen sogar eine Mitgliedsgebühr.

Darknet: weckt Erinnerungen an die Kindertage des Internets

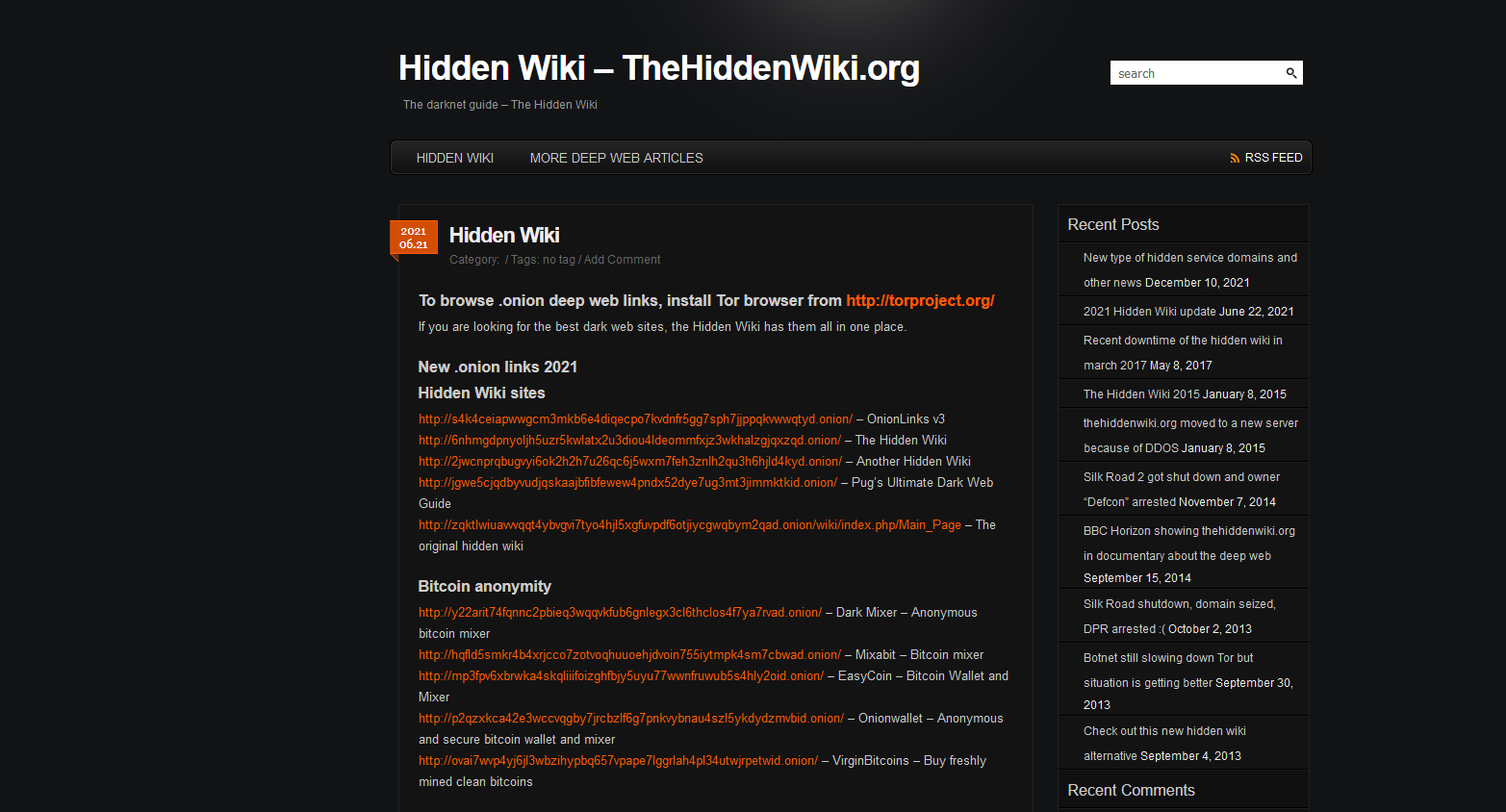

Der erste Kontakt mit dem Darknet kann durchaus frustrierend sein. Es sieht alles ein bisschen aus, als wäre die Zeit stehen geblieben. Seiten wie Hidden Wiki oder Tor Links, die oft als Einstiegspunkt empfohlen werden, sind nichts anderes als Linksammlungen, wie es sie auch in den Anfangszeiten des Clear Web gab. Und weil sich die Adressen im Darknet oft ändern oder Seiten ganz verschwinden, führen die dort gesammelten Links oft ins Leere. Auch das Surf-Feeling erinnert eher an die graue Vorzeit des Webs: Die Daten durch viele Nodes zu schleusen und immer wieder neu zu verschlüsseln braucht seine Zeit. Die Seiten bauen sich oft nur sehr langsam auf.

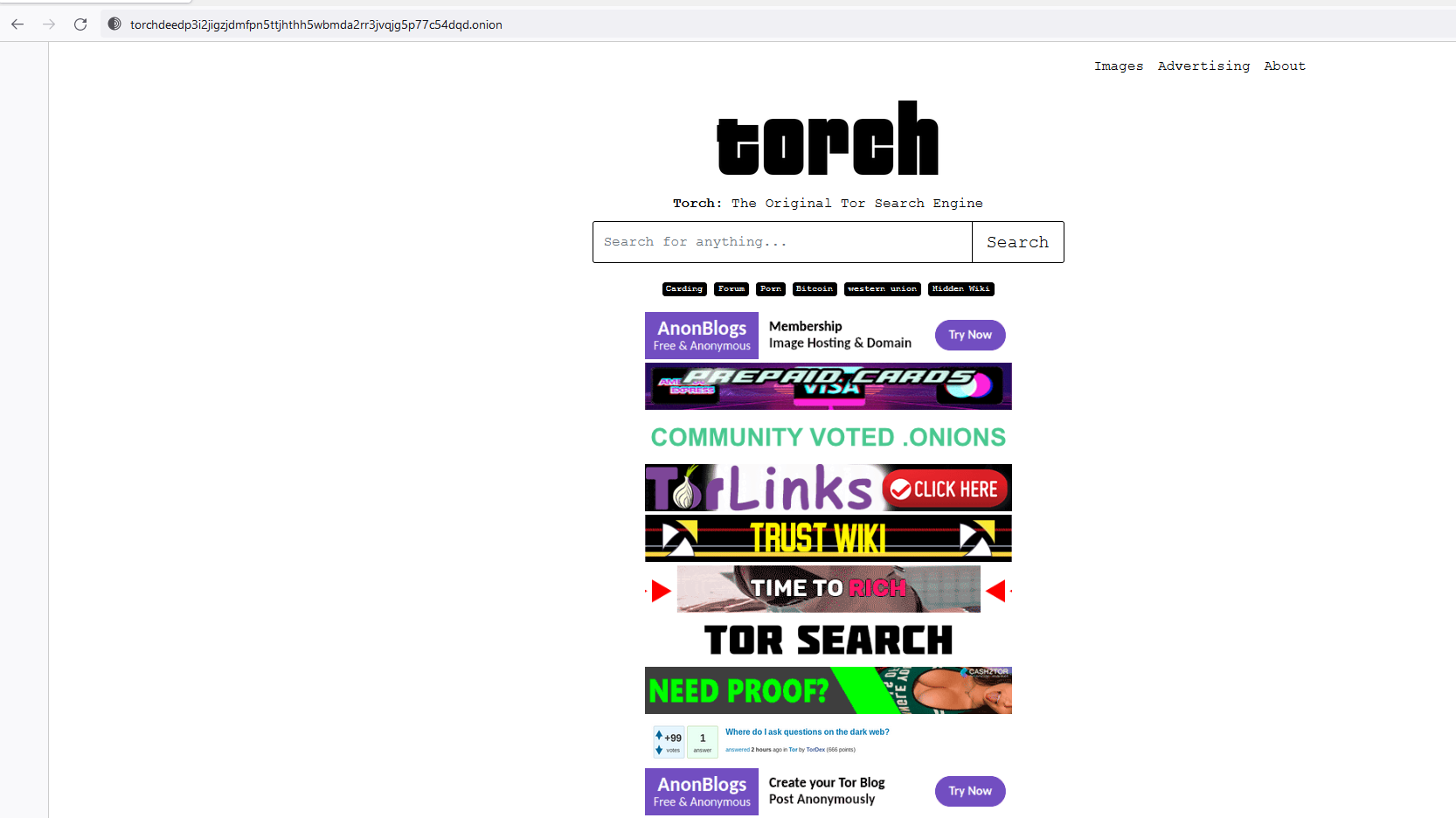

Aber es gibt natürlich auch Suchmaschinen für das Dark Web. Die bekannteste ist DuckDuckGo, die auch das Clear Web indiziert. Der Vorteil: Sie protokolliert den Suchverlauf nicht und blockiert Werbe-Tracker. Torch, das nur über einen Onion-Link erreichbar ist, hingegen gilt als älteste Suchmaschine für das Darknet. Sie hat mehr als 1 Mrd. Seiten indiziert und legt ebenfalls keine Protokolle an. Auch Haystak findet mehr als 1,5 Mrd. Onion-Seiten. Genau wie Ahmia filtert sie jedoch gefährliche Inhalte heraus. Und Grams, das ganz im Stile von Google daherkommt (siehe Aufmacherbild), hat sich auf das Produkt-Listing mehrerer Darknet-Märkte spezialisiert. Dort findet sich alles, was verboten ist.

Surfen im Darknet: Nicht ungefährlich, aber legal

Bleibt die Frage: Ist die Nutzung des Darknets legal? Die Antwort ist ein klares Ja. Der Besuch ist vollkommen gesetzeskonform. Allerdings: Er ist erheblich gefährlicher als das Surfen im Clear Web. Eine aktuelle AV-Schutzsoftware ist in jedem Fall Pflicht. Auch der Tor-Browser ist ein Muss. Er ist zwar nicht die einzige Möglichkeit, Zugang zum Darknet zu erlangen, aber die sicherste. Und es empfiehlt sich, zumindest zeitweilig die Sicherheitseinstellungen im Betriebssystem zu erhöhen und in jedem Fall die Skript-Verarbeitung im Tor-Browser zu blockieren.

Noch mehr als im Clear Web sollte man bei Erkundungstouren im Darknet seinen gesunden Menschenverstand gebrauchen. So sollte man dort niemals persönliche Daten weitergeben. Auch Einkaufen ist im Darknet ein Tabu. Es gibt dort keine verlässlichen Regeln, beim Handeln muss man ganz auf den Partner vertrauen und ist dann seinem Gegenüber ohne rechtlichen Schutz ausgeliefert. Die Chance, dass man auf einen Betrüger oder vielleicht auch einen Ermittlungsbeamten trifft, ist ziemlich hoch. Daher empfehlen wir dringend, die Familienpackung Koks oder die wohlfeile Panzerfaust im virtuellen Regal stehen zu lassen.