Jeder Internetnutzer hat im Durchschnitt eine hoch zweistellige Anzahl an Benutzerkonten bei den unterschiedlichsten Diensten. Ein integraler Bestandteil jedes Online-Accounts und des zugehörigen Sicherheitskonzepts ist neben dem Benutzernamen (der oft einfach die E-Mail-Adresse des Anwenders ist) ein Passwort. Genau hier liegt eine erhebliche Schwachstelle, die Cyberkriminelle gern und häufig ausnutzen. Wir werfen einen Blick auf die Problematik und zeigen aktuelle und künftige Lösungsansätze auf.

Aufmacherbild: Pixabay/Mohamed Hassan

Autor: Stefan Achleitner

Passwörter sind in der IT seit jeher das Mittel der Wahl zur Identifizierung von Nutzern. Gleichzeitig stellen sie eine erhebliche Schwachstelle dar, die oft von Cyberkriminellen ausgenutzt wird.

Der einfache Grund: Ob IT-Profi oder Privatnutzer – von einem Menschen ist es schlicht zu viel verlangt, sich zig individuelle Passwörter zu merken. Obwohl jeder weiß, dass es keine gute Idee ist, ist deshalb weitverbreitete Praxis: Der Nutzer verwendet für mehrere Dienste dasselbe Passwort – oder hält sich für clever, weil er dasselbe Grundpasswort mit Zusätzen je nach genutztem Dienst ergänzt – à la GeH3im_Facebook, GeH3im_WhatsApp, GeH3im_Instagram.

Die Schwachstelle bei diesem Konzept ist offensichtlich: Wird das Passwort auch nur eines Dienstes bekannt, lassen sich die Zugänge zu anderen Diensten leicht daraus ableiten. Genau diese Schwachstelle nutzen Cyberkriminelle tagtäglich aus.

Die unübersichtlichen Konsequenzen zu lascher Passwort-Sicherheit

Berichten etwa Medien, dass ein Online-Dienst gehackt wurde und die Angreifer Nutzerdaten gestohlen haben, landen diese Daten oftmals im Darknet. Nehmen wir beispielsweise an, ein Web-Speicher für Fotos ist von so einem Angriff betroffen. Der Nutzer des Dienstes hat dasselbe oder ein leicht ableitbares Passwort auch für andere Accounts verwendet. Dann hat es der Angreifer oder Käufer der gestohlenen Zugangsdaten leicht: Er kann sich ohne großen Aufwand auch Zutritt zu anderen Konten desselben Nutzers verschaffen.

Meldet sich der Betreiber einer betroffenen Webseite mit einer Nachricht über so einen Datenklau, reicht es also nicht aus, das Passwort nur auf diesem Dienst zu ändern. Vielmehr muss der Nutzer die Passwörter überall ändern, wo er dasselbe oder ein abgeleitetes Passwort ebenfalls eingesetzt hat. Je mehr Accounts man hat, umso schwerer fällt es, hier den Überblick zu behalten.

Übrigens: Ob ein Dienst, bei dem man sich angemeldet hat, schon einmal Opfer eines Angriffs mit Datenklau geworden ist, kann man auf der Seite https://haveibeenpwned.com/ nachschauen. Zumindest bekommt man als Nutzer so einen Eindruck, welches Passwort gegebenenfalls betroffen sein könnte.

Ideen für eine Welt nach dem Passwort

Doch auch Sicherheitsexperten, Software- und Betriebssystemhersteller haben längst erkannt: Es ist utopisch, von einem normalen Menschen zu erwarten, dass er den Überblick über mehr als eine Handvoll Passwörter behält. Deshalb gibt es eine ganze Reihe von Ansätzen und Initiativen, das Problem Passwort besser zu lösen.

Für die Zukunft sind verschiedene Alternativen angedacht. Doch auch sie haben zum Teil ihre Schwachstellen. Beispiel Biometrie: Natürlich ist die Identifikation eines Nutzers über seinen Fingerabdruck, sein Gesicht, einen Retina-Scan oder Stimmerkennung komfortabel. Und neue Sensortechnik wird in Zukunft weitere Möglichkeiten ermöglichen – vom Gehirnwellen-Scan bis hin zur Sofort-DNA-Analyse aus mikroskopischen Schweißtröpfchen.

Doch so faszinierend solche Technologien auch sein mögen, haben sie alle ein grundsätzliches Problem: Diese Merkmale sind für jeden Menschen unveränderlich. Werden biometrische Daten eines Nutzers Opfer eines Datendiebstahls, lässt sich diese Art von Identifikation nicht einfach „zurücksetzen“. Biometrie kann dennoch eine sinnvolle Rolle in künftigen Sicherheitskonzepten spielen. Darauf kommen wir etwas später nochmal zurück.

Ein anders gelagertes Konzept heißt „Zero Login“. Seine Grundidee: Die Identifikation erfolgt auf Basis einer Kombination ganz unterschiedlicher Merkmale. Das können äußere Eigenschaften wie der Standort oder der Beruf des Nutzers sein, aber auch individuelle – wie etwa der persönliche Rhythmus und Tastenanschlag beim Tippen oder Strichführung und Druck beim Unterscheiben auf einem Trackpad. Ein höheres Sicherheitsniveau ergibt sich hier aus der Kombination mehrerer dieser Eigenschaften. Doch für alle von ihnen, die für einen Nutzer individuell sind, ergeben sich natürlich ähnliche Probleme wie bei der Biometrie: Persönliche Eigenschaften lassen sich auch nach einem Datenklau nicht ändern.

Manche Konzeptionen gehen noch weiter und setzen zum Beispiel auf Mikrochip-Implantate. Die könnte man zur Not zumindest wieder auswechseln. Ob man sich als Nutzer aber allzu gerne unters Messer legt, weil ein Online-Dienst mal wieder einen Sicherheitsvorfall hatte, sei dahingestellt.

Besseres Konzept: Biometrie lokal, starke Kennwörter fürs Netz

Bei der Nutzung zur Anmeldung bei Online-Diensten setzen solche Konzepte zudem voraus, dass eine vor Ort durchgeführte Identifikation auch sicher und eindeutig mit dem Anbieter, also etwa einer Website, geteilt wird. Das setzt neue, standardisierte Protokolle voraus – die es erst mal zu entwickeln und zu verbreiten gilt. Anschließend brauchen sie eine laufende Überprüfung ihrer Sicherheit.

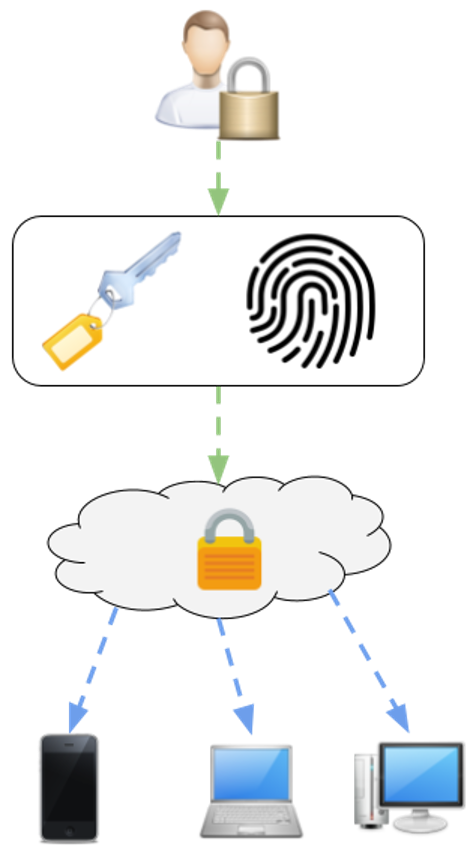

Nochmal andere Konzepte gehen deshalb in die Richtung, zur Identifikation zwar nach wie vor klassische Passwörter zu verwenden – vom Nutzer aber nicht mehr zu erwarten, dass dieser sie auswendig kennt und selbst eintippen kann. Diese Variante ist schon heute weit verbreitet, sowohl auf Desktop- und Notebook-Rechnern als auch auf Smartphones und Tablets: Der Nutzer autorisiert etwa per Fingerabdruck oder Gesichtserkennung einen Zugang, ein ins System integrierter Passwort-Manager meldet dann ein dort hinterlegtes Kennwort an die Gegenstelle wie zum Beispiel eine Website. Der Vorteil dieser Variante: Die biometrische Erkennung bleibt lokal auf dem Gerät des Nutzers und ist dort weniger gefährdet. Die Identifikation erfolgt via klassischem Passwort, das sich im Falle einer Sicherheits-Beeinträchtigung schnell und unkompliziert ändern lässt.

Doch ob nun ins Betriebssystem integriert oder als separates Tool nachinstalliert: Die größte Frage, die sich vermutlich jeder Anwender bei der Verwendung so einer Passwort-Datenbank stellt, ist: Sind die Passwörter dort auch wirklich sicher? Es lohnt sich deshalb, genauer hinter die Kulissen dieser Tools zu schauen.

Wie funktioniert ein Passwort-Manager?

Grundsätzlich kann man bei Passwort-Managern zwischen zwei Ausführungen unterscheiden: Offline-Varianten, bei denen die Passwörter nur auf dem eigenen Computer gespeichert werden, und Online-Varianten, welche die Passwörter in der Cloud speichern.

Bei Offline-Passwort-Managern muss man sich nicht allzu viele Gedanken machen, ob der Anbieter auch wirklich vertrauenswürdig ist. Denn die Passwörter werden allein lokal gespeichert. Natürlich sind sie auch dort nicht völlig unangreifbar. Aber ein Zugriff durch Cyberkriminelle ist in diesem Fall doch um einiges aufwändiger als das Hacken einer Cloud. Hinzu kommt, dass die Belohnung für den erhöhten Aufwand zum Knacken eines lokalen Rechners dennoch nur die Passwörter eines einzigen Nutzers sind. Im Vergleich dazu offenbart ein erfolgreicher Angriff auf den Cloud-Speicher eines Online-Passwort-Managers in der Regel die geheimen Kennwörter sehr vieler Nutzern.

Überdies locken Online-Passwort-Manager mit ihrem Komfort, insbesondere wenn es um die Nutzung über mehrere Geräte geht. Schließlich möchte heute wohl fasst jeder Nutzer seine Zugänge neben dem Desktop-Rechner auch auf Smartphone, Tablet und Co. verwenden können. Es gibt allerdings auch Offline-Passwort-Manager, die ihren lokalen Kennwort-Bestand untereinander synchronisieren, ohne ihn dazu dauerhaft in einer Cloud abzulegen.

Die Unterschiede liegen im Detail

Hinzu kommt, dass auch die Offline-Variante Nachteile hat. Der deutlichste: Bei einem Verlust des Rechners beziehungsweise seiner Festplatte (egal ob Diebstahl oder Ausfall) gehen auch die darauf gespeicherten Passwörter verloren.

Online-Passwort-Manager installiert der Nutzer meistens durch ein Browser-Plugin oder eine App. Den Zugriff auf die online gespeicherten Passwörter schützt ein Master-Passwort und/oder ein biometrisches Merkmal wie der Fingerabdruck.

Ein weiteres wichtiges Feature aller Passwort-Manager – ob Offline oder Online: die Möglichkeit, Passwörter bei Anmeldung eines neuen Benutzerkontos automatisch zu generieren und zu speichern. Dabei schlagen die Tools lange und wirklich zufällige – und somit vergleichsweise sichere – Passwörter vor. Merken muss sie sich der Nutzer ja ohnehin nicht. Dies ist komfortabel und wirkt nicht zuletzt der unsicheren Angewohnheit entgegen, das gleiche Passwort für mehrere Accounts zu verwenden.

Für welches Kennwort-Tool sollte man sich entscheiden?

Für welchen Passwort-Manager man sich entscheiden sollte, hängt von verschiedenen Kriterien ab. Ins Betriebssystem integrierte Lösungen sind natürlich besonders komfortabel. In der Apple-Welt verfügen sowohl macOS als auch iOS mit dem „Schlüsselbund“ über einen ins System integrierten Passwort-Manager. Bei Android und Windows ist das Passwort-Management bislang auf die verwendeten Web-Browser beschränkt. Wer die gespeicherten Kennungen etwa auch in Apps nutzen will, braucht ein Zusatz-Tool. Von denen gibt es mittlerweile eine Vielzahl. Deshalb sollte man ein bisschen Zeit investieren, um eine für den eigenen Bedarf passende und zudem sichere Lösung zu finden. Schließlich vertraut man dieser Software seine gesamten Zugangsdaten an.

Es gibt sowohl kostenlose sowie kostenpflichtige Passwort-Manager, die durchaus zu empfehlen sind. Kostenpflichtige Tools kommen oft mit zusätzlichen Features wie etwa der automatischen Überprüfung, ob ein Online-Service schon gehackt oder ein Passwort schon mehrmals verwendet wurde. Gratis-Passwortmanager verzichten meist auf solche Komfortfunktionen. Die Kernfunktionen wie das Generieren von sicheren Passwörtern oder das automatische Ausfüllen mit Anmeldedaten bieten sie aber natürlich ebenfalls.

Interessenten sollten allerdings auch wissen, dass manche Passwort-Manager beziehungsweise deren Anbieter ein Zusatzgeschäft daraus machen, bestimmte Daten ihrer Nutzer weiterzugeben. Das gilt zwar – zumindest bei einigermaßen seriösen Anbietern – nicht für die Passwörter selbst. Aber zum Beispiel für Informationen wie besuchte Webseiten oder genutzte Apps. Solche Daten lassen sich wiederum für personalisierte Werbung nutzen. Wer das nicht möchte, sollte sich also nach Alternativen umschauen.

Sehr hilfreich bei der Auswahl können Vergleichstests sein, wie sie die einschlägigen Computerzeitschriften wie CHIP oder PC-Magazin regelmäßig veröffentlichen. Sie prüfen die Produkte nach verschiedenen Kriterien und geben somit einen guten Überblick über den gesamten Markt.